Microsoft chce opatentować software'owe "znaki wodne"

25 czerwca 2007, 10:53Microsoft złożył wniosek patentowy na technologię zabezpieczania oprogramowania, którą określił mianem „znaku wodnego”. Jej zadaniem jest zwiększenie bezpieczeństwa programów umieszczanych w Sieci i sprzedawanych za jej pośrednictwem.

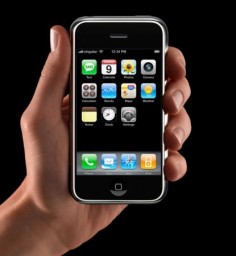

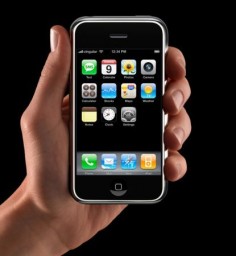

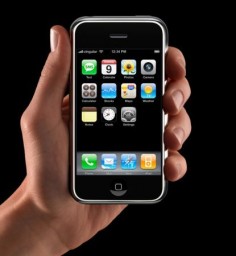

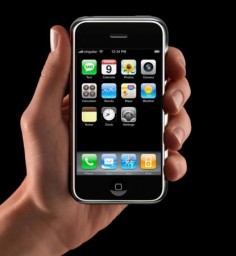

Wyciekło kilka informacji nt. iPhone'a

24 czerwca 2007, 09:12Na blogu Uniwersytetu w Waszyngtonie pojawiło się nieco szczegółów technicznych dotyczących iPhone’a. Autor wpisu zdobył je podczas apple’owskiej Worldwide Developers Conference.

iPhone z YouTube'm

21 czerwca 2007, 10:32Apple poinformowało, że użytkownicy iPhone’a będą mogli przeglądać zawartość serwisu YouTube. Należący do Google’a serwis zdobył sobie olbrzymią popularność wśród użytkowników komputerów, ale jest niemal nieobecny na rynku telefonii komórkowej.

Atomowe tajemnice w e-mailu

20 czerwca 2007, 11:14Kilku pracowników Los Alamos National Laboratory (LANL) wysyłało w e-mailach ściśle tajne informacje dotyczące materiałów wykorzystywanych do produkcji broni atomowej, używając do tego celu niechronionych sieci komputerowych. Sprawa jest na tyle poważna, że nadzorujący LANL urzędnik Departamentu Energii został poinformowany o niej podczas spotkania w Białym Domu.

NATO chce się bronić

15 czerwca 2007, 09:54Ministrowie obrony krajów NATO zgodzili się, że szybko należy podjąć odpowiednie kroki, które ochronią sieci Paktu Północnoatlantyckiego przed podobnymi atakami, jakich doświadczyła Estonia.

Trzy miliony iPhone'ów na starcie

12 czerwca 2007, 08:50Za nieco ponad trzy tygodnie, 29 czerwca, nastąpi premiera iPhone’a – wyprodukowanego przez Apple’a połączenia telefonu komórkowego, odtwarzacza multimedialnego oraz urządzenia do surfowania po Sieci. W dniu premiery na rynek ma trafić 3 miliony iPhone’ów, czyli tyle ile, zdaniem analityków, Apple będzie w stanie ich sprzedać do końca roku.

Computex: Asustek prezentuje tani laptop

6 czerwca 2007, 11:40Asustek Computer pokazał na targach Computex swoją wersję taniego notebooka. Maszyna została nazwana Eee od „Easy to learn, easy to work nad easy to play”.

Interaktywny billboard

6 czerwca 2007, 10:17Mikael Gulliksson, szwedzki uczony z Mid Sweden University w Sundsvall, opracował wraz z kolegami prototypowy interaktywny billboard. Reklama wysokości dwóch metrów reaguje na dotyk przechodnia, który może uruchomić klip muzyczny czy dowolny inny dźwięk.

iPhone zadebiutuje 29 czerwca

4 czerwca 2007, 10:30Apple oficjalnie ogłosił, że 29 czerwca rozpocznie w USA sprzedaż iPhone’a. Informację taką zamieszczono w trzech reklamach telewizyjnych, które można obejrzeć też na stronie Apple’a.

Aresztowano jednego z najgroźniejszych spamerów

1 czerwca 2007, 10:05Amerykańskie władze informują, że powinniśmy być świadkami spadku liczby niechcianych e-maili docierających na nasze skrzynki pocztowe. Aresztowano bowiem Roberta Solowaya, jednego z czołowych spamerów świata.